在现代社会,随着科技的不断发展,电脑和移动设备的普及,很多人都面临着设备被他人随意使用的问题。为了保护个人隐私和设备安全,我们可以通过使用U盘来限制设备的使用权限。下面将详细介绍如何利用U盘实现这一目标。

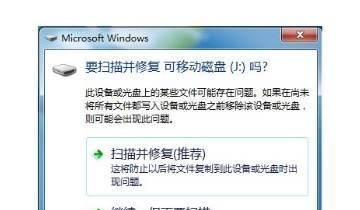

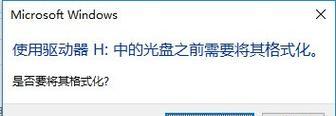

1.如何准备U盘并格式化(准备U盘)

在限制设备使用权限之前,首先需要准备一枚U盘,并对其进行格式化,确保其能够正常运行和存储设置信息。

2.U盘的功能和优势(了解U盘的功能)

U盘不仅可以用来存储文件,还可以通过特殊设置来实现限制设备使用权限的功能,为我们的设备提供更好的安全保护。

3.设置U盘密码保护(设置U盘密码)

通过设置U盘的密码保护功能,可以防止未经授权的人员随意访问和使用我们的设备,提高设备的安全性。

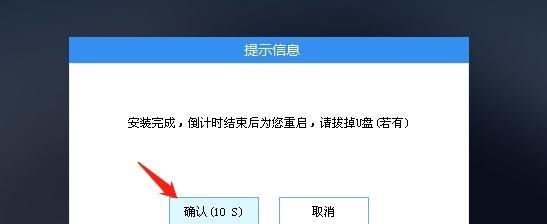

4.制作一个可执行程序(制作可执行程序)

通过制作一个可执行程序,并将其存储在U盘中,可以实现设备的限制使用功能,确保只有拥有特定权限的人员才能使用该设备。

5.设定特定设备登录密码(设定登录密码)

除了设置U盘密码,我们还可以通过设定设备的登录密码,进一步增加设备的安全性,确保只有授权人员才能正常登录使用。

6.添加特定账户(添加账户)

通过在设备中添加特定账户,并进行授权设置,可以限制只有特定账户才能登录和使用设备,提高设备的安全性。

7.设定可用时间段(设定时间段)

为了进一步限制设备的使用,我们可以通过设置可用时间段,只允许在特定的时间段内使用设备,以保证设备的安全和合理使用。

8.禁用特定设备功能(禁用设备功能)

通过禁用特定的设备功能,如USB接口、无线网络等,可以有效地限制设备的使用权限,保护个人隐私和设备安全。

9.重置U盘设置(重置设置)

当我们需要取消设备的使用限制时,可以通过重置U盘设置来恢复设备的正常使用,方便灵活地管理设备的权限。

10.如何应对U盘丢失或损坏(处理丢失或损坏情况)

在使用U盘限制设备使用权限时,我们也需要考虑到U盘丢失或损坏的情况,并采取相应的应对措施,确保设备安全性不会受到影响。

11.U盘限制设备使用权限的注意事项(注意事项)

在使用U盘限制设备使用权限时,需要注意一些细节问题,如备份重要文件、定期更新设置等,以确保设备的安全性和稳定性。

12.如何解除设备使用限制(解除限制)

当我们需要解除设备的使用限制时,可以通过一些简单的操作,如输入特定密码或进行重置设置等,方便地解除限制,让设备恢复正常使用。

13.U盘限制设备使用权限的应用场景(应用场景)

U盘限制设备使用权限不仅适用于个人电脑,还可以在公共场所、企事业单位等地方得到广泛应用,提供更好的设备安全保护。

14.U盘限制设备使用权限的优势和不足(优缺点分析)

在实施U盘限制设备使用权限时,我们需要了解其优势和不足之处,以便更好地把握使用U盘进行设备管理的效果和局限性。

15.U盘限制设备使用权限的未来发展(未来发展)

随着技术的不断进步,U盘限制设备使用权限也将不断发展和完善,为设备安全提供更多的保障,使我们的设备能够更加安全地使用。

通过使用U盘限制设备使用权限,我们可以有效地管理设备的安全和合理使用,保护个人隐私和设备安全。但同时也需要注意U盘的保管和设置的灵活性,以便更好地适应各种使用场景。未来,U盘限制设备使用权限还将继续发展,为我们提供更多的安全保护措施。

标签: 限制设备使用权限